Contenido de este artículo

Aprenda también a prevenir un ataque con algunos procedimientos básicos de configuración

Una violación de la seguridad de algunos routers aquí en Brasil ha causado que muchos usuarios se vean expuestos a una estafa, que se conoce como GhostDNS . Este fallo de la botnet permite cambiar la configuración DNS de estos routers y con ello es posible tener acceso a información de navegación como sitios de compras en línea o incluso bancos.

GhostDNS

GhostDNS

Con esto, es necesario tomar algunas precauciones para evitar que el router se convierta en un objetivo del fallo y el usuario en una víctima potencial. Primero es necesario comprobar si el router está en la lista de aquellos que han estado expuestos a fallos, y luego seguir algunos pasos para protegerse. También hay una pista sobre qué hacer si el enrutador ya ha sido afectado.

¿Qué routers se ven afectados por GhostDNS?

Qihoo360, la empresa que detectó el fallo y los ataques al router, ya ha publicado una lista de los modelos afectados:

- AirRouter AirOS

- Antena PQWS2401

- Enrutador C3-TECH

- Enrutador Cisco

- D-Link DIR-600

- D-Link DIR-610

- D-Link DIR-615

- D-Link DIR-905L

- D-Link ShareCenter

- Elsys CPE-2n

- Fiberhome

- Fiberhome AN5506-02-B

- Fiberlink 101

- UN GPON

- Greatek

- GWR 120

- Huawei

- Intelbras WRN 150

- Intelbras WRN 240

- Intelbras WRN 300

- LINKONE

- MikroTik

- Multilaser

- OIWTECH

- PFTP-WR300

- QBR-1041 WU

- Enrutador PNRT150M

- Enrutador inalámbrico N 300Mbps

- Enrutador WRN150

- Router WRN342

- Sapid RB-1830

- TECHNIC LAN WAR-54GS

- Wirelesss-N Broadband Router Tent

- Thomson

- Arquero TP-Link C7

- TP-Link TL-WR1043ND

- TP-Link TL-WR720N

- TP-Link TL-WR740N

- TP-Link TL-WR749N

- TP-Link TL-WR840N

- TP-Link TL-WR841N

- TP-Link TL-WR845N

- TP-Link TL-WR849N

- TP-Link TL-WR941ND

- Enrutadores de firmware Wive-NG

- ZXHN H208N

- Zyxel VMG3312

Acceso al Panel de Control del Router

El primer paso para protegerse de la amenaza es saber cómo acceder a la configuración del router. Para ello, primero debe acceder a la línea de comandos para averiguar qué es la IP, o la pasarela predeterminada .

1 - Primero vaya a buscar en el menú inicial o simplemente presione la tecla Windows de su teclado y la letra r (Win + r) para abrir la ejecución. Escriba cmd y pulse intro.

2 - Con la línea de comandos abierta, escriba ipconfig y vuelva a entrar.

3 - Introduzca la información que aparecerá en la pantalla, busque la puerta de enlace predeterminada. Anote este número.

Cambiar la contraseña y el nombre de usuario del enrutador

Una forma de protegerse contra el ataque es cambiar la contraseña de acceso y el nombre de usuario. Para ello, necesitará el número indicado en el paso anterior. Recuerde que este tutorial se realizó con un router TPLink.

1 - Escriba el número en la barra de búsqueda de su navegador y pulse Intro. Antes de iniciar sesión, le pedirá un nombre de usuario y una contraseña y si nunca ha cambiado, ambos son "admin" (sin comillas).

2 - Vaya a la opción "Herramientas del sistema" en el menú de la izquierda y haga clic en "Contraseña".

3 - Primero tendrás que escribir el nombre de usuario actual y luego la contraseña actual para conectarte a Internet. Más abajo debes poner el nuevo nombre de usuario, la nueva contraseña, y luego confirmar la nueva contraseña escribiendo una vez más. Haga clic en "Guardar" y reinicie el router.

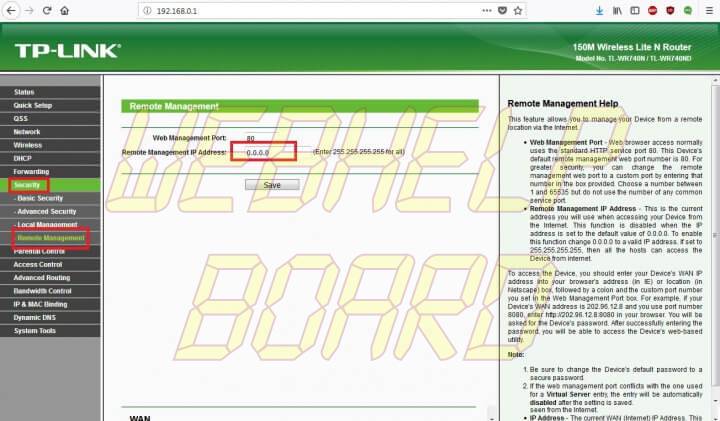

Prevención del acceso remoto

La forma principal de ataque es a través del acceso remoto al router, por lo que es necesario evitar que esto sea permitido. Siga los pasos:

1 - Vuelva a acceder a la página de configuración del router tecleando la pasarela por defecto en la barra de búsqueda del navegador.

2 - Vaya a la opción "Seguridad" y luego a "Telegestión". Donde está escrito el IP 255.255.255.255.255, ponga sólo 0.0.0.0.0

3 - Haga clic en Guardar y reinicie el enrutador.

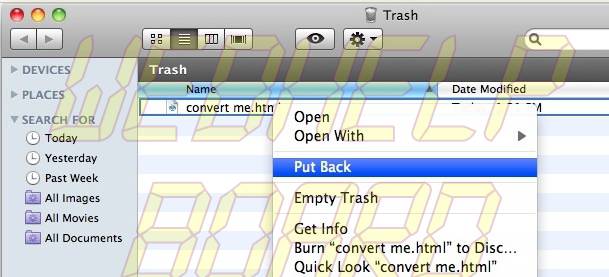

Enrutador actualizado

Otro consejo importante es mantener su router siempre actualizado, después de todo sólo para que pueda tener toda la seguridad necesaria para deshacerse de las nuevas amenazas. Para ello, antes de ir a la página web de tu router y descargar el archivo de actualización del firmware. En el caso de TPLink, haga clic aquí y seleccione su modelo.

1 - Vuelva a acceder a la página de configuración del router tecleando la pasarela por defecto en la barra de búsqueda del navegador.

2 - Vaya a "Herramientas del sistema" una vez más, pero esta vez elija la opción "Actualización del firmware".

3 - Haga clic en "Examinar" y seleccione el archivo que ha descargado a través del sitio para su actualización. A continuación, haga clic en "Actualizar".

Cambiar DNS

Otro paso importante para evitar el uso de DNS en el ataque es cambiar, tanto en el ordenador como en el propio router.

En el router:

1 - Vuelva a acceder a la página de configuración del router tecleando la pasarela por defecto en la barra de búsqueda del navegador.

2 - Vaya a la opción "DHCP" y luego a la opción "Ajustes DHCP". Donde tiene "Primary DNS" y "Secondary DNS" ponga 1.1.1.1.1 y 1.0.0.1 respectivamente. Estos son los IPS de Cloudflare, pero si tienes otro de tu preferencia también puedes colocarlo.

En el ordenador:

1 - Vaya a buscar en Windows y escriba "Conexiones de red".

2- Clic derecho en la conexión y luego en Propiedades.

3 - Haga doble clic en Protocolo IP versión 4 para abrir la configuración.

4 - En la parte del servidor DNS seleccione la opción de escribir uno y repetir los mismos valores del router. En este caso la IP 1.1.1.1.1 para el servidor preferido y 1.0.0.1.1 para la alternativa.